黑客如何攻击服务器

黑客如何攻击服务器

随着信息技术的快速发展,服务器作为信息存储和处理的核心,承载着越来越多的业务和数据。然而,庞大的网络环境也为黑客提供了丰富的攻击目标。黑客的攻击手法千变万化,今天我们就来探讨一下黑客是如何攻击服务器的,以及如何防范这些攻击。

一、常见的攻击方式

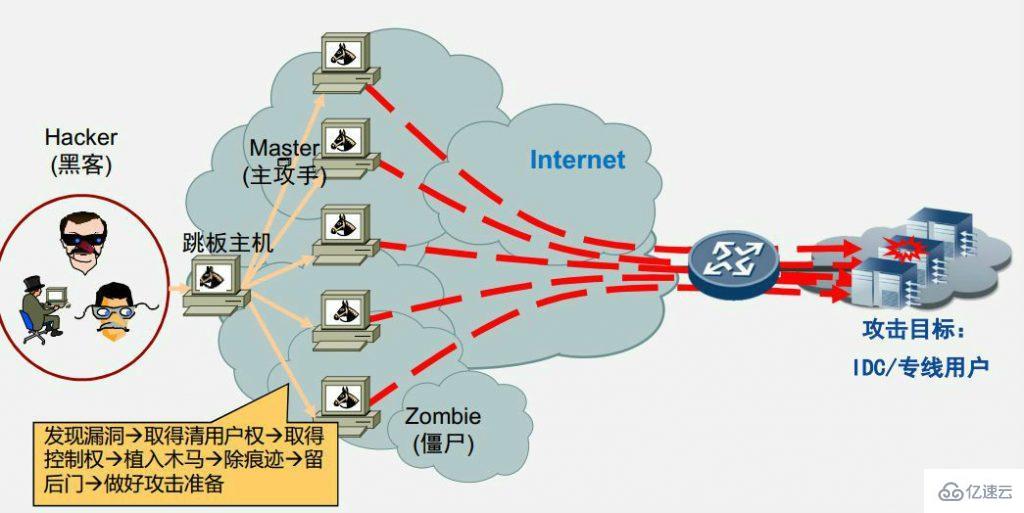

1. DDoS攻击

分布式拒绝服务(DDoS)攻击是黑客通过大量的计算机同时向目标服务器发送请求,导致服务器的资源被耗尽,从而无法正常响应合法用户的请求。这种攻击方式常常使得服务器瘫痪,维护成本巨大。

2. SQL注入攻击

SQL注入是通过在输入字段中插入恶意SQL代码,诱使数据库执行不合规的操作。此类攻击可以使黑客窃取、修改甚至删除数据库中的数据。服务器的防护措施若不健全,SQL注入可能成为黑客获取敏感信息的捷径。

3. 脆弱点攻击

每个服务器在搭建时都可能因为配置不当而留下安全隐患。例如,使用了默认密码、未及时更新补丁等。黑客通常通过扫描网络寻找这些脆弱点,一旦发现,就能轻易地攻入系统。

4. 恶意软件植入

黑客还可能通过直接植入恶意软件的方式对服务器进行攻击。这包括病毒、木马等恶意程序。通过这些程序,黑客可以获取服务器的控制权,窃取数据,或是进行更深层次的攻击。

5. 钓鱼攻击

钓鱼攻击是一种社交工程学攻击,黑客通过伪造邮件或网站诱使用户输入账户和密码等敏感信息,从而取得对服务器的访问权限。一旦获取权限,黑客就可以对服务器进行自由操作。

二、攻击过程

黑客攻击服务器的过程一般可分为以下几个步骤:

1. 侦探阶段

在开始攻击之前,黑客会对目标进行详细的侦查,收集相关信息。这包括服务器的IP地址、操作系统、应用程序、网站结构等。侦查是一个重要的步骤,能够帮助黑客制定出合适的攻击策略。

2. 选择攻击方式

在收集信息后,黑客会根据发现的脆弱点选择最有效的攻击方式。例如,如果服务器存在未修补的漏洞,黑客可能会选择通过漏洞进行攻击。

3. 实施攻击

黑客实施攻击的方式有很多种。比如使用专门的攻击工具发起DDoS攻击,或利用SQL注入漏洞直接修改数据库内容。这一阶段,黑客会使用各种技术工具和手段来达到入侵目的。

4. 窃取或破坏数据

攻击成功后,黑客可能会试图窃取敏感信息,如用户数据、财务信息等。此外,有些黑客可能会直接破坏数据,导致服务器无法正常运行。

5. 清除痕迹

为了避免被追踪,黑客通常会在 attack 完成后清除自己的入侵痕迹,包括删除日志文件、还原系统设置等。这使得遭受攻击的企业在事后追查时难以找到攻击源头。

三、如何防范服务器攻击

为了保护服务器免受攻击,企业和个人可以采取以下防范措施:

1. 定期更新和打补丁

对于服务器及其相关软件,应定期检查并更新至最新版本,以修补已知的安全漏洞。保持系统更新是抵御攻击的重要手段。

2. 使用强密码

选择复杂且独特的密码,并定期更换,避免使用默认密码。强密码是保障系统安全的重要一环。

3. 部署入侵检测系统

使用入侵检测系统(IDS)监控服务器的异常活动,及时发现并响应潜在攻击。

4. 数据备份

定期进行数据备份,确保在遭受攻击后能够快速恢复业务。

5. 强化网络安全

利用防火墙和VPN等技术,增强网络安全防护。确保只有授权用户才能接入服务器。

6. 培训员工

对员工进行网络安全培训,提高他们对钓鱼邮件等社交工程攻击的警惕性,从根源上减少被攻击的可能。

结语

随着网络技术的不断进步,黑客的攻击手段也在不断演进。对于每一个依赖服务器处理数据的企业和个人而言,防范黑客攻击、保护信息安全是一个持续的挑战。只有通过不断学习和创新,才能在这个复杂的网络环境中有效抵御攻击,实现信息安全的保障。